ランサムウェアへの対策、入口対策だけで終わっていませんか?

ネットワークで様々なモノがつながっている現代では、外部からの侵入を防止するセキュリティ対策が不可欠となっています。ランサムウェアをはじめとするサイバー攻撃の手口は巧妙化し続けており、その被害報告も絶えません。

サイバー攻撃は、攻撃を受けた自分自身が被害に遭うだけではなく、自身を介して第三者へ被害を拡大させる立場になってしまうこともあるため、十分な警戒が必要です。

この記事では、サイバー攻撃のなかでもランサムウェアに焦点をあて、脅威や対策方法について紹介します。

ランサムウェアとは

ランサムウェアはマルウェア(悪意のあるソフトウェア)の一種です。

ランサムウェアに感染すると、パソコン内に保存されているデータが強制的に暗号化され、操作不能な状態に陥ってしまうというリスクがあります。そして暗号の解除と引き換えに身代金(金銭やビットコイン)を要求されるというのがよく聞かれる手口です。データの暗号化は該当の端末だけでなく、端末と接続している別のストレージにも影響を及ぼすケースもあります。要求された身代金を支払ったとしても暗号化されたデータが復旧する保証は一切ありません。そのため、ランサムウェア対策には細心の注意が必要とされます。

一体なぜランサムウェアに感染してしまうのでしょうか。その感染経路は主に2種類に分けられます。

- ウェブサイト

- メール

ウェブサイトの場合は、ウェブサイト上で悪意のあるソフトウェアをインストールさせて感染させるという手口が広く知られています。いつの間にかウイルスを仕込まれたファイルをダウンロードさせられており、感染したことに気づかないケースもあります。

メールは大きく2つあり、一つは添付ファイルを開封することによる感染です。exeなどの実行ファイルを送りつけられ、ファイルをクリック(実行)することで感染してしまうという事例が報告されています。なかには拡張子やアイコンを偽装し、あたかもWordやPDFなどのファイルであるかのように見せかける手口が使われることもあります。

もう一つは、メール本文にウェブサイトのURLを貼り付け、前述のような不正なウェブサイトに誘導する手口です。

ランサムウェアは、数年〜数十年前に存在が確認されていることから、「古いサイバー攻撃」という認識を持たれがちですが、新種や亜種なども相次いで発見されています。

なかでも、2017年には自己増殖をして感染を拡大させるワーム型のランサムウェア『WannaCry(ワナクライ)』は世界中に被害をもたらしました。

IPA(情報処理推進機構)が毎年取りまとめている『情報セキュリティ10大脅威 2020』では、2020年における情報セキュリティの脅威として、ランサムウェアによる被害が組織の5位に挙げられています。未だ鎮静化しないことからも、十分な警戒が求められる攻撃手法だといえるでしょう。

出典:IPA『情報セキュリティ10大脅威2020』

ランサムウェアの標的となる組織

ランサムウェアは、ウェブサイトやメールを経由した“無差別な攻撃”と言われてきました。しかし最近では、特定の組織を標的とした“標的型ランサムウェア”と見られる被害も発生しています。

標的型ランサムウェアの入口には、従業員が使用する端末などが挙げられます。不正なウェブサイトにアクセスしたり、メールのURLや添付ファイルをクリックしたりすることで感染し、企業のネットワーク内で侵害範囲が徐々に拡大してしまうというケースです。

ランサムウェアを含むサイバー攻撃は、組織の規模を問いません。標的になるのは必ずしも大企業だけとは限らず、中小企業の被害も多数報告されています。

中小企業が狙われる理由として、セキュリティの脆弱性やリソース不足などの指摘が見受けられます。

誰もが被害に合う可能性があるほか、その後の対応によっては被害を拡大させてしまうことを一人ひとりが自覚する必要があります。すべての組織が攻撃の標的だと心得て、脅威への対策を講じることが重要です。

ランサムウェア対策を見直しましょう

ランサムウェアをはじめとしたサイバー攻撃には、徹底した対策が不可欠です。ここからは、被害を防ぐための対策方法を紹介します。

入口対策

まずは、侵入経路を塞ぐ入口対策を強化しましょう。

具体的には以下が挙げられます。

- ウイルス対策ソフトの導入

- OSを常に最新にアップデート

- 危険なウェブサイトへの接続を防止

- 不審なメールをフィルタリング

ウイルス対策ソフトを導入すれば、端末の検知やウイルス駆除が可能になります。

しかし、攻撃者はさまざまな手口で侵入を試みるため万全とはいえません。

脆弱性を突かれることがないよう、OSは常に最新の状態に保ち、ウェブサイトへのアクセスの制限も検討しましょう。

また、メールのフィルタリング対策も重要です。届いたメールは送信アドレスのドメインまでチェックし、不審なメールは開封・クリックしないといったルールを定めましょう。複数の対策を併せて実行することで、より対策を強固にします。

セキュリティ教育

サイバー攻撃対策には、脅威と対策に関する知識を共有するセキュリティ教育も重要です。システム側の対策が強固でも、組織に属するメンバーのセキュリティ意識が伴わなければ被害を受けるリスクが高まります。攻撃手法や予想される被害なども含め、しっかりと周知徹底しましょう。

また、万が一ランサムウェアに感染してしまった際のフローの構築も重要です。迅速な初動対応を取ることで被害の拡大防止にもつながります。

バックアップ運用

入口対策やセキュリティ教育を実施しても、ランサムウェアを100%防げるというわけではありません。攻撃者の手口は年々巧妙化し、進化を続けています。そのため、未知の手法で侵入される危険性もあります。

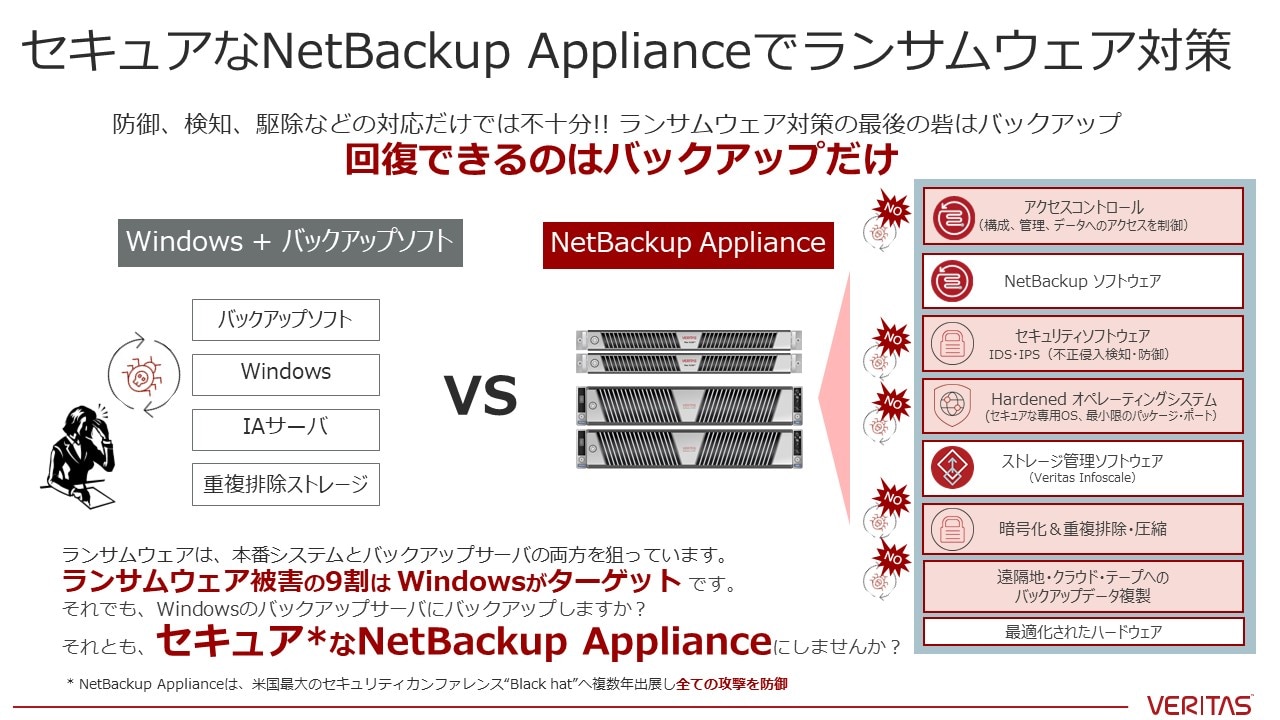

感染してしまった場合を想定して、システムやデータのバックアップを取れる状態にしておくことはランサムウェア対策に欠かせません。また、バックアップデータは、ランサムウェアに侵入されないよう、ネットワークから隔離することが重要です。バックアップはただ行うだけではなく、正確かつ迅速に復元できる運用方法も考慮する必要があります。バックアップの頻度や、フルバックアップに要する時間、データの保存期間なども併せて考慮しましょう。

まとめ

マルウェアの一種であるランサムウェアは、主に金銭詐取を企てた攻撃です。

データを暗号化して身代金を要求する手口が確認されていますが、身代金を支払ったとしてもデータが戻る保証はないため、ランサムウェアに感染しないための対策や感染してしまった場合を想定したバックアップが必要不可欠です。

ランサムウェアによる攻撃は、無差別のほかにも特定の組織を狙った標的型ランサムウェアと見られる手口も確認されており、中小企業を含めたすべての組織が標的となり得ます。まだランサムウェア対策ができていないという場合は、入口対策やセキュリティ教育と同時に、攻撃を受けた場合を想定したバックアップ運用を検討してみてはいかがでしょうか。

バックアップ運用はNBUアプライアンスへ

ランサムウェア対策には、データの確実な保護と復旧が行えるバックアップ運用が必要です。ランサムウェアに強いバックアップシステム『NBUアプライアンス(NetBackup Appliance)』は、ほぼ全自動で永久増分バックアップを行えるため、日々のバックアップにかかるリソースの削減を実現。また、データ損失が起きた際のリストアをWebブラウザから行えることにより、確実かつ柔軟な復旧が可能です。

NBUアプライアンスはハードウェア・ソフトウェア一体型のソリューションのため、運用管理を合理化できます。シンプルなバックアップ運用をお求めの方に適しています。

ランサムウェア対策にお悩みの方は、ぜひ一度NBUアプライアンスをご検討ください。